CobaltSrike二次开发之流量修改

CobaltStrike特征修改

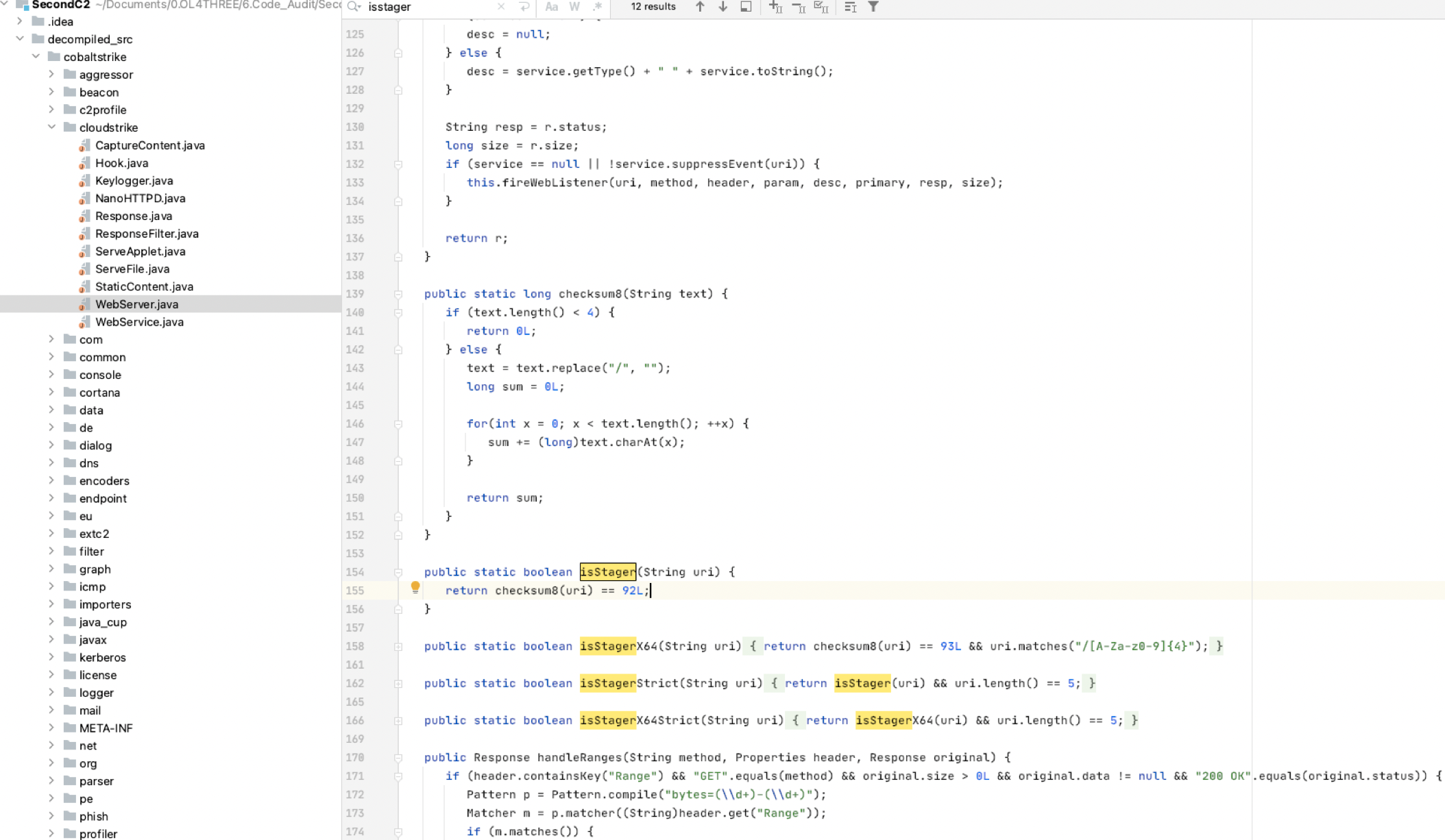

修改Stager防止被直接扫描:修改位置如下

cloudstrike/webserver.java |

修改isStager函数,只要不是92或者93就行。这里首先需要修改checksum8,将其返回值改为return sum

cloudstrike/webserver.java |

修改isStager函数,只要不是92或者93就行。这里首先需要修改checksum8,将其返回值改为return sum

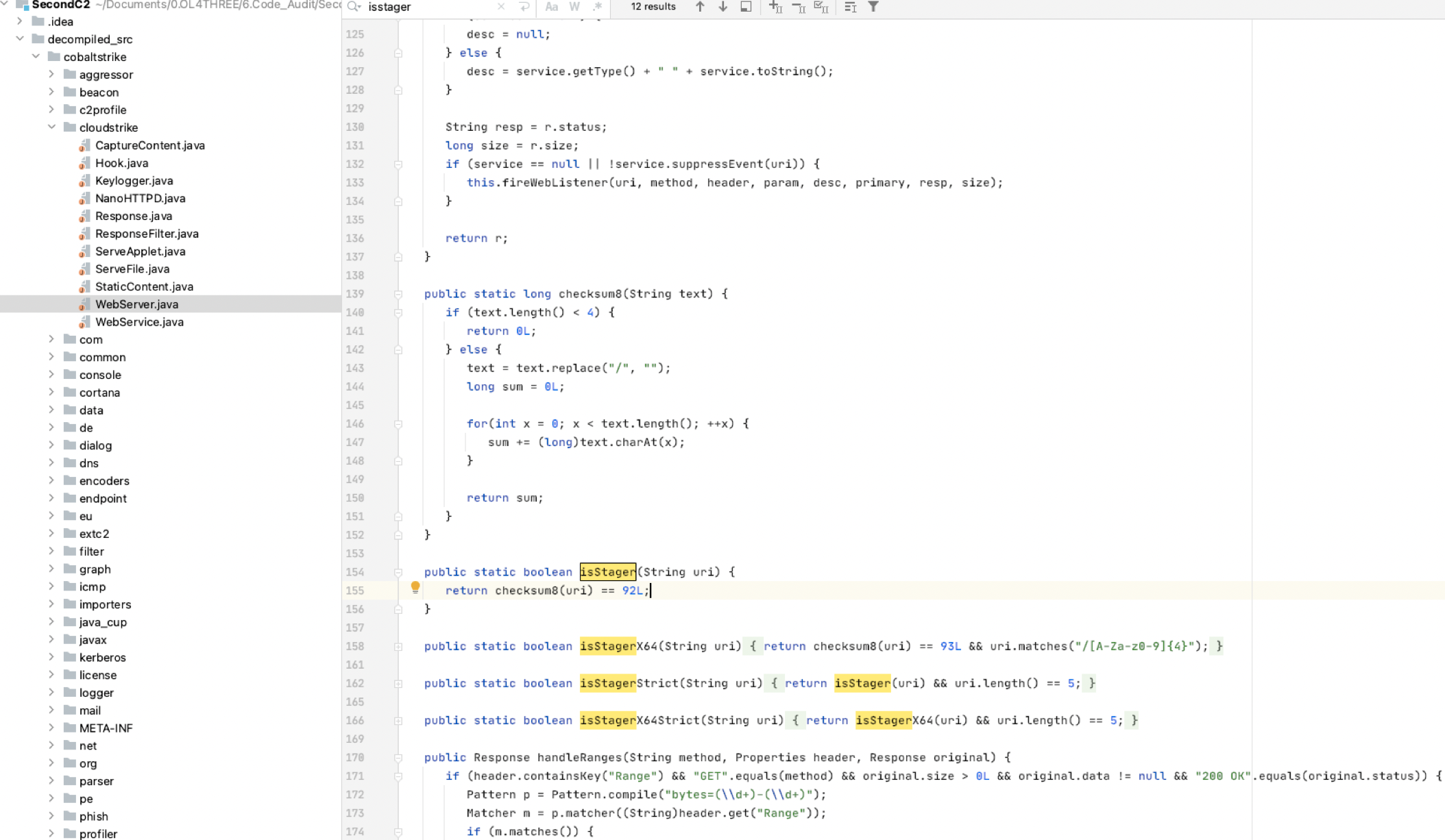

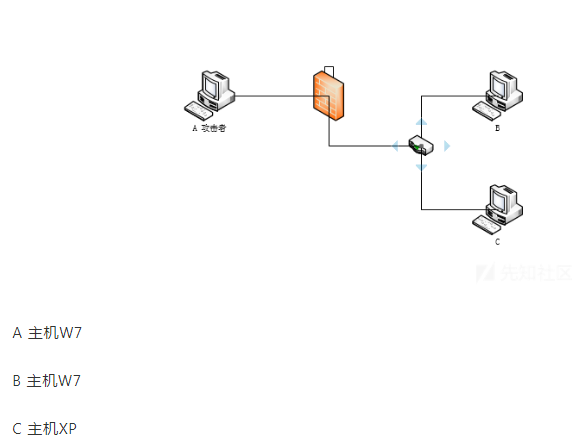

首先我们来看一张流程图

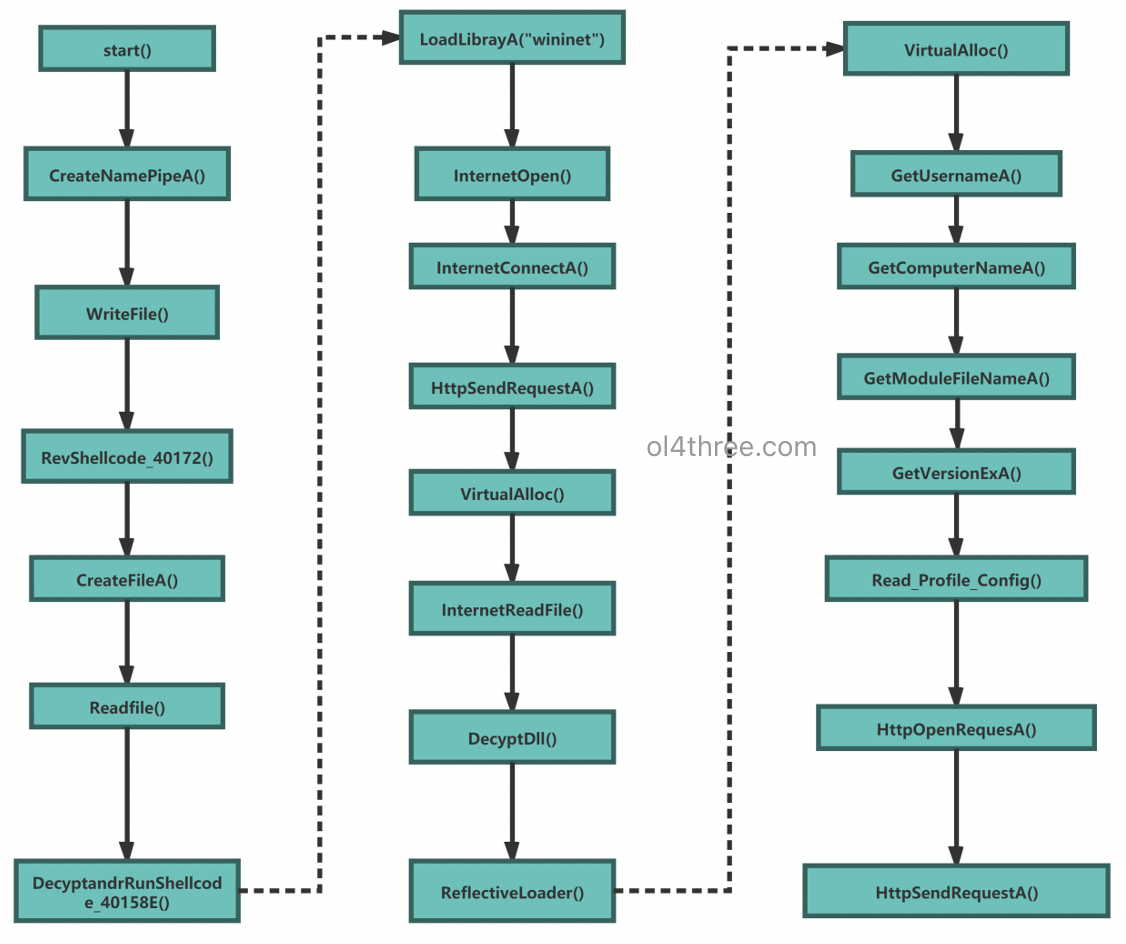

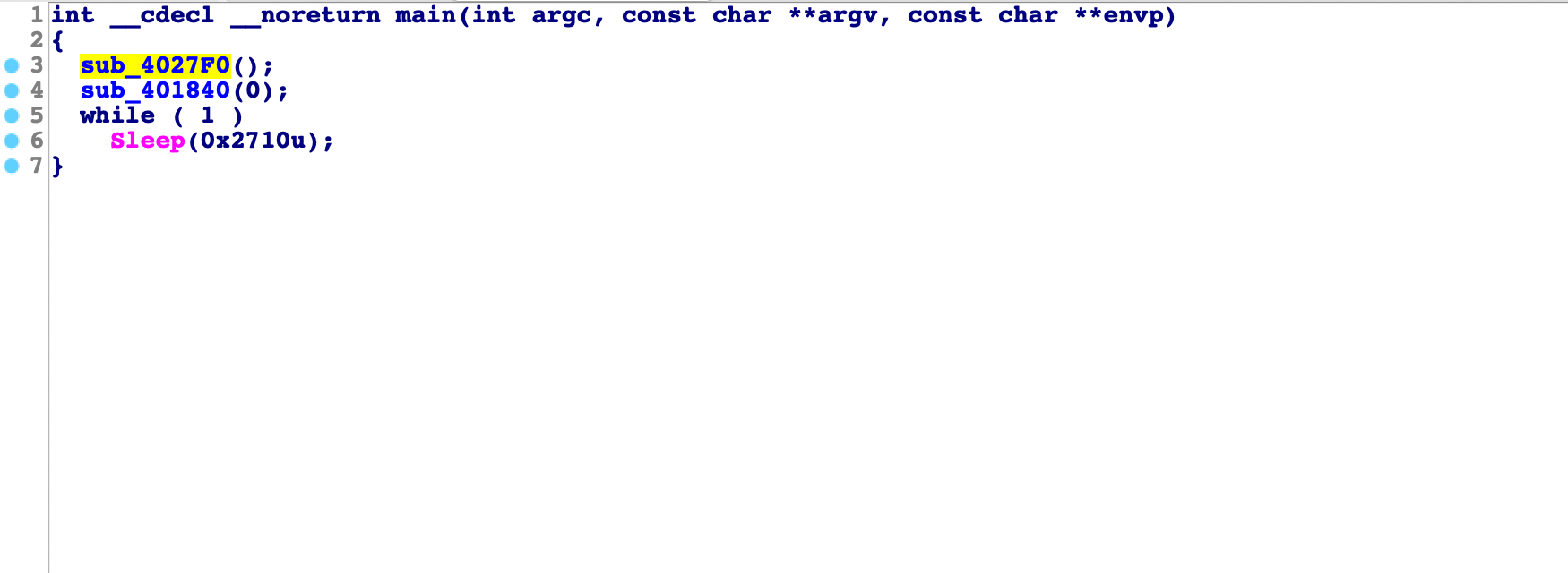

首先打开IDA进行查看

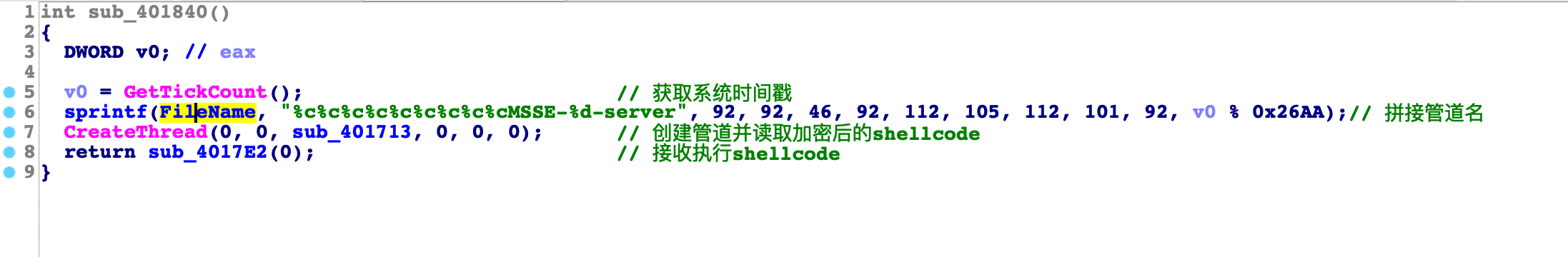

进入主函数,主要看sub_401840()函数进行查看

进入函数发现,首先获取系统时间戳,然后拼接字符串和创建线程通过管道读取shellcode,最后执行shellcode

我们使用CobaltStrike的时候,进行性的需要进行二次开发,使其对应的功能更加丰富,更加方便我们团队联合进行渗透的稳定性和隐蔽性。

IntelliJ IDEA自带了一个反编译java的工具,有时候我们需要对cobaltstrike的整个jar包进行反编译,使用这个IntelliJ IDEA双击之类的反编译时要是对整个源码层面进行搜索并不是很方便,可使用其自带的反编译工具,可以做到批量的整个反编译。这里先在

IntelliJ IDEA安装目录找到java-decompiler.jar拷贝到一个准备好的目录,并且新建两个文件,一个cs_bin里面放未反编译的cobaltstrike再建一个cs_src文件,这个是空文件,是为了之后放反编译后的cobaltstrike

Cobalt Strike is software for Adversary Simulations and Red Team Operations. Cobalt Strike 简称CS, A-team详细介绍使用网址。CS是一款优秀的后渗透工具,可以在获取主机权限后进行长久权限维持,快速进行内网提权,凭据导出等。在后渗透中如果未修改特征,容易被流量审计设备监控,被蓝队溯源。

Cobalt Strike 是一个为对手模拟和红队行动而设计的平台,主要用于执行有目标的攻击和模拟高级威胁 者的后渗透行动。本章中会概述 Cobalt Strike 的功能集和相关的攻击流程。在本手册的剩余部分中会 详细的讨论这些功能。

代理转发就是将一个端口,端口可以为主机端口也可以是访问到的人以主机的端口,转发到任意一台可以访问到的IP上

第一章 信息搜集 |

MSF进行后渗透测试

在对目标进行渗透测试的时候,通常情况下,我们首先获得的是一台web服务器的webshell或者反弹shell,如果权限比较低,则需要进行权限提升;后续需要对系统进行全面的分析,搞清楚系统的用途;如果目标处于一个内网环境中,那么我们就需要通过它对内网的其它终端进行信息收集和渗透测试,更全面地挖掘系统中存在的安全隐患。